FACTOR SEGURO

Conexión segura a las aplicaciones empresariales

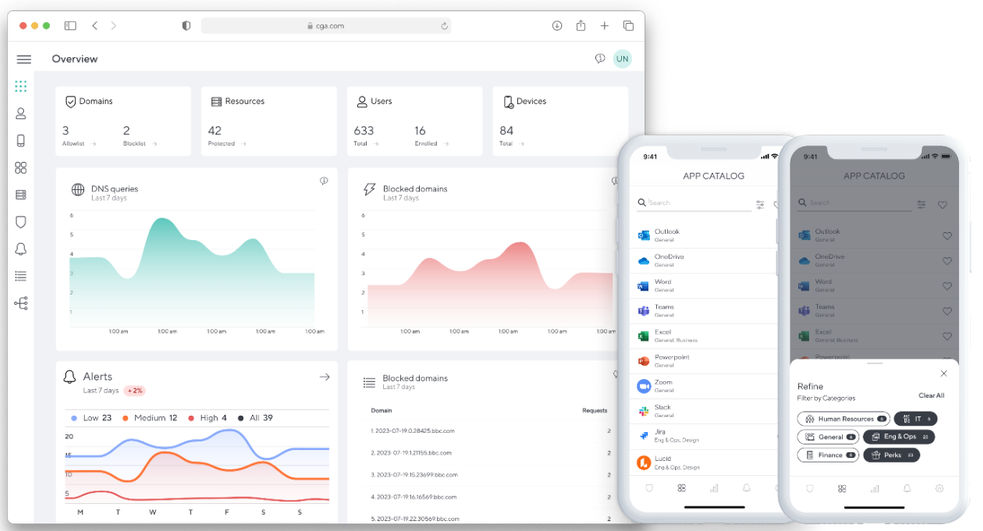

Rápido de implementar, fácil de administrar

Zero Trust Network Access

Servicio de acceso remoto para todos sus usuarios desde cualquier dispositivo y cualquier ubicación

Zero Trust Access

El teletrabajo ha venido para quedarse, el acceso remoto y la seguridad en el acceso es vital. Las empresas necesitan Zero Trust Network Access (ZTNA) para verificar todos los intentos de acceso a los datos y recursos.

Acceso Remoto cloud es una innovadora solución de ZTNA que permite acceder de forma segura a las aplicaciones y cargas de trabajo desde cualquier dispositivo y ubicación.

Verifica continuamente que solo la persona correcta, con el dispositivo adecuado y los permisos apropiados pueda acceder a los datos, las aplicaciones o cualquier infraestructura de la empresa.

Mitigue el riesgo

Mitigue el riesgo con acceso remoto.

Mitigue los riesgos de infracción con Zero Trust Access. Ofrezca una verificación continua de la identidad y la confianza del usuario y del dispositivo para reducir la superficie de ataque.

Perímetro definido por software

Proteja a los usuarios de las amenazas web.

Detenga la navegación web maliciosa, inapropiada e improductiva con la funcionalidad de seguridad web integrada..

Controle quién, cómo y dónde

Habilite la productividad del trabajo remoto.

Ofrezca a los empleados acceso optimizado, mayor seguridad y rendimiento mejorado en comparación con la tecnología VPN tradicional.

Gestión simplificada

Perímetro definido por software- Implementa un perímetro moderno definido por software para garantizar la seguridad de las aplicaciones empresariales.

- Proporciona acceso remoto, condicional y contextual a los recursos, reduce el acceso con privilegios excesivos y los riesgos asociados de terceros.

- Permite que los empleados y socios accedan a aplicaciones corporativas y cargas de trabajo en la nube sin crear superficies de ataque adicionales.Protección contra phishing y bloqueo de amenazas a nivel de dispositivo- Los usuarios no necesitan instalar o mantener software adicional para esta protección, lo que elimina la exposición asociada con redes y dispositivos móviles no confiables.

Las empresas modernas necesitan más que simplemente otra VPN

Seamos realistas. Las VPN no funcionan en el ecosistema empresarial moderno. Los usuarios, servidores y dispositivos distribuidos crean desafíos que las VPN no fueron diseñadas para resolver. Las redes expuestas, las identidades de los usuarios no monitoreadas, el estado de seguridad desconocido de los dispositivos y la compleja conmutación entre VPN son solo la punta del iceberg. Ninguna empresa puede aceptar el nivel de riesgo inherente a las VPN.ZTNA es el reemplazo moderno de las VPN. Proteja el acceso y empodere a los empleados.

Comparativo ZTNA vs VPN

ZTNA

Acceda a recursos, no a toda la red. Dirija a los usuarios de confianza a la información que necesitan, ya sea en una VPC, un centro de datos o en las instalaciones, sin aumentar el riesgo

Monitorea continuamente el dispositivo y registra los metadatos de la red a nivel del dispositivo (DVR de red)

Estabilidad de sesión constante que no se ve afectada por el cambio en la IP de origen

Evalúa el estado de seguridad y la postura de los dispositivos confiables en tiempo real. Filtrado de contenido único en su tipo que se actualiza continuamente para identificar nuevas amenazas

Genera y almacena el certificado del dispositivo en el almacén de claves de hardware

.

VPN

Los clientes VPN pueden actuar como el paciente cero en su red, lo que aumenta exponencialmente la superficie de ataque potencial. Un cliente VPN comprometido, que reside en una VLAN con acceso completo a la red, puede lanzar ataques a otros clientes en la misma VLAN, lo que en última instancia expone todas las máquinas virtuales y cargas de trabajo enrutables.

Carece de visibilidad sobre el estado de seguridad del dispositivo antes de iniciar una sesión VPN activa

Experiencia frustrante y dolorosa para los usuarios, especialmente para los trabajadores móviles, como los trabajadores de servicios públicos, los peritos de seguros y los agentes del orden.

Genera preocupaciones sobre la privacidad de los empleados que pueden retrasar la adopción

Se basa únicamente en las credenciales del usuario para acceder a la infraestructura

Me interesa!

Avancemos con una cotización, por favor llena los siguientes campos

Contáctenos

Dirección: Av. Interoceánica OE6-73 y González Suárez. Edif. Picadilly Center.

Quito - EcuadorTeléf: 02 253 7776Correo: [email protected]

© EcuaCTI 2024